分散型アイデンティティ(DID)の概要

コンセプト、事例及び資料

前提

- Understanding the Decentralized identifiers

- Understanding the Verifiable Credential

- DID for DeFi, definitively

はじめに

近年、様々なプロジェクトが、ブロックチェーンとその派生物である暗号通貨の導入に取り組んでいます。しかし、この技術が将来的に繁栄すべき理由、そしてそもそも暗号通貨が発明された理由は、DeFiにあります。

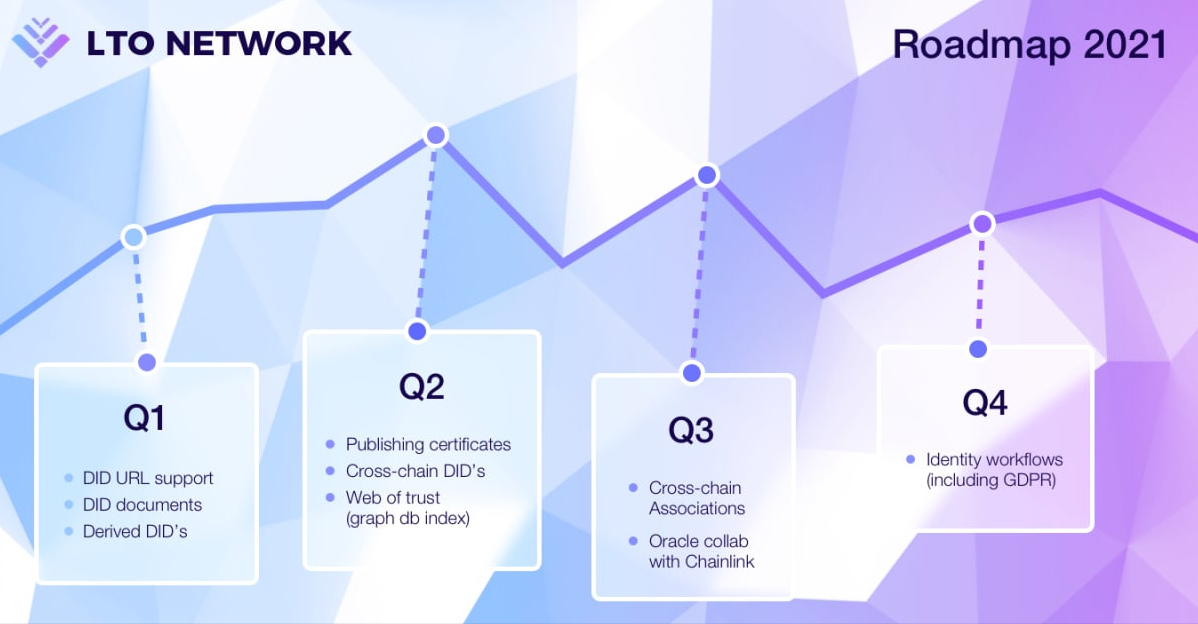

トランザクション(TX)数で使用状況を測定した場合、現在最も採用されているブロックチェーンの1つがLTO Networkです。ヨーロッパを代表するブロックチェーンであるLTO Networkは、DeFiの世界とのコミュニケーションを確立するためのプラットフォームになるという大きな目標に向かって、着実に歩みを進めています。

LTO Networkの目標は、ブロックチェーンの検証とセキュリティサービスのリーダーに変身し、DeFiと伝統的な金融の橋渡しをすることです。そのためには、ブロックチェーンという分散型の世界に信頼をもたらし、匿名性のジレンマを解決することで、業界全体の強化に貢献することを目標としています。

暗号通貨のユーザーにとって、ブロックチェーン上の匿名性は大きな特徴の一つです。暗号通貨の規制当局にとって、匿名性は、ユーザーの身元を守る一方で、ビジネスへの導入を妨げ、マネーロンダリングなどの不正行為の手段を提供する諸刃の剣を意味します。

ブロックチェーンには違法に悪用される可能性のある抜け穴がありますが、この問題を解決するために必要な材料も用意されています。適切な人の手にかかれば、以下のようなブロックチェーンのイノベーションを利用することができるのです:

- DID(Decentralized Identifier)

- SSI(Self Sovereign Identities)

- 検証可能な証明書(VC)

- トークン化

- LTO Networkは、必要とされるパーミッションレスの信頼性をTrust Networkの形で獲得するのに役立ちます

- LTO Networkは、世界のサイバーセキュリティとサイバープライバシーに大きな影響を与える技術を利用できるプロジェクトが構築する重要なレイヤーとなります。本稿では、DIDの基礎とDIDの使用について説明するとともに、信頼性と改ざん防止を備えた分散型オラクルのプロバイダーであるChainLinkや、データの真正性と完全性をもたらすのSphereonとのコラボレーションについても言及します。

要約

分散型識別子(DID)とは、現実世界のアイデンティティとブロックチェーンの世界をつなぐ文字列であり、ユーザーや企業の名前や住所が、パブリックウォレットのアドレスのように表現されます。私たちが持っているプラスチック製の運転免許証と、そのデジタル版である検証可能な証明書の違いは、デジタル運転免許証をブロックチェーンに接続するDID文字列という1列の情報が追加されていることです。

検証可能な証明書は常に発行者によって発行されます。発行者とは、私たちの社会では、暗黙の信頼を得ている巨大な組織によって成り立っています。ある人に学生証を発行する大学は、その発行者の良い例です。大学は、学生の情報(ユーザーがKYC(Know-Your-Customer/Client Process)の際に提供する情報に似ている)と、その人が本当に学生であるという記録を持っていることからの、大学はこのVCを学生に発行することができます。そして、このVCは、学生が完全にコントロールできるキーペアで署名されます。言い換えれば、VCは学生と大学との間にリンクを作り、公開鍵はユーザに認証情報の所有権を主張します。

識別子を自分で管理し、その操作に責任を持つものとして使用することは、自己主権型アイデンティティ (SSI)と呼ばれるものに相当します。つまり、SSI は、ユーザーが自分のクレデンシャルを保存および管理する方法となります。

中央機関に依存しないポータブルなデジタル・アイデンティティを表す自己主権型アイデ ンティティのためには、持続性、グローバルな解決可能性、暗号検証可能性、および分散化という 4 つの要件をすべて満たす新しいクラスの識別子が必要となります。

機能的な SSI の基本は、グローバル・ネットワークで公開される ID 証明書です。この証明書は、個人や企業が自らを識別し、正当化する方法を提供する。同時に、証明書は本人が選択した情報のみを開示するため、プライバシーが確保されます。

例えば、企業は認証局(CA)を利用したKYC手続きで本人確認を行うことができ、認証局は相手に証明書の署名入りコピーを提供します。

LTOは、LTOパブリックブロックチェーンの上に追加サービスを提供するアンカリングノードのような複数のノードイメージを提供します。SSIについては、LTOはW3CのDecentralized Identifiers (DID) and Verifiable Credentials仕様をサポートする新しいノードイメージ、アイデンティティノードを提供します。

VCは、ユーザーが自分自身であること、あるいはユーザーが自分自身について主張することが真実であることを証明するためのものです。この主張の検証は、ユーザーのデジタルウォレットに格納されているVCが担当します。VCのDIDから情報を読み取った端末は、特定の検証可能なクレデンシャルにバインドされた、ブロックチェーンに格納された公開鍵と照合します。公開鍵に関する情報と、この公開鍵を解決する方法は、VCの一部であるDID文字列に直接格納されている情報です。このようにして、検証は行われますが、ユーザーの情報は秘密にされます。端末が気にするのはVCの状態だけで、名前や住んでいる住所などは気にしません。それは発行者側の問題となるからです。

例を挙げると、あなたがスーパーでお酒を買いたいとします。店員は、あなたが18歳以上であることを確認する義務が法律で定められており、それを確認する唯一の方法はIDを見せることです。しかし、身分証明書には、店員が必要としない情報や、居住地の住所など、公開したくない情報も多く含まれています。一方、「VC」の代わりに「DID」を使うことができれば、年齢は端末でデジタル的に確認され、それ以外の情報を提示する必要はありません。

DIDは、例えば、情報を公開しておきたい企業にとっては、グーグルで検索したり、会社の信用度を考えたりすることなく、誰もが自分の取引相手を知ることができる完璧なソリューションとなります。今回は、会社のDIDは、情報を非公開にするVCの一部ではありません。その代わり、証明書はCAによってこの会社に発行され、会社のDIDに結び付けられます。このようにDIDを設定することで、会社は信頼の連鎖や階層的なネットワークから、信頼の輪のバリエーションまで、さまざまなネットワークで活動することができます。ちなみに、先ほどの証明書はx509タイプです。

インテグレーション

オランダのSphereonのようなサイバーセキュリティを重視したデジタルウォレットのプロバイダーは、ユーザーが自分のウォレットを作成し、ターゲットとなるソリューションに統合することができます。

LTO Networkのハイブリッド・ブロックチェーンのように、パブリック・イベント・チェーンとプライベート・セトルメント・チェーンを組み合わせることで、VCやDIDのためのブロックチェーン・ソリューションを構築するための基礎ができあがります。その上に、企業や産業は、例えば階層的な信頼の連鎖や、ウェブ・オブ・トラストと呼ばれる信頼の裏付けモデルのような信頼ネットワークを構築することができます。

このパズルの最後のピースは、ChainLinkのような改ざん防止ブロックチェーン・オラクルのプロバイダーであり、データの更新を維持することになります。

アソシエーションは、LTOネットワーク上のアカウント間の関係を指定するために使用できます。クロスチェーンDIDを持つアソシエーションを使用することで、Bitcoin、Ethereum、NEOなどの異なるブロックチェーン上のアカウント間の関係をLTO Network上で確立することができます。LTO NetworkはChainlinkと提携し、その分散型オラクルネットワークを通じてスマートコントラクトでこの情報を利用できるようにします。例えば、組織は、認定されたパートナーに属するアカウントを確立するために協会を追加することができます。この例では、認定されたパートナーは企業を認証することができます。Chainlinkを使用することで、これらの認定事業者のみが使用できるスマートコントラクトを作成することができます。

DIDの存在理由の主なもの

- 永続的な識別子(エンティティに一度だけ割り当てられ、変更する必要のない識別子)の必要性

- DeFiを法に遵守した運用(匿名のDeFiプロジェクトには適用されません)のためのブロックチェーン技術の利用

- ユーザーのプライバシーとセキュリティ

- アイデンティティとそれに付随する主張の検証

メリット

DIDは、表面的には新しいタイプのグローバルに一意な識別子に過ぎません。しかし、より深いレベルでは、DIDはインターネットのための分散型デジタル・アイデンティティおよび公開鍵基盤(PKI)のまったく新しい層の中核的なコンポーネントであるといえます。この分散型公開鍵基盤(DPKI)は、暗号化されたウェブトラフィックのためのSSL/TLSプロトコルの開発(現在、世界最大のPKI)と同様に、世界のサイバーセキュリティとサイバープライバシーに大きな影響を与える可能性があります。[1]

LTO Networkのパーミッションモデルによる公平性の実現

他のオンチェーン・アイデンティティソリューションは、トラストアンカーを任命するパーミッションを使用しています。トラストアンカーとは、信頼が前提とされる権威ある当事者のことです。これらの信頼される当事者は、典型的には銀行や大企業であり、ID を検証してネットワークを安全に保つ責任を負います。この任命の欠点は、参入障壁と潜在的に不公平な競争条件を作り出すことです。

このような障壁があると、汚職やカルテルが発生しやすくなります。例えば、5大保険会社がネットワークをコントロールしている場合、新しい(破壊的な)保険会社の参加を妨げる可能性があります。

LTO Networkはパーミッションレスであり、今後もパーミッションレスであり続けます。役割はなく、ネットワークのルールはコンセンサス・メカニズムによってのみ実施されます。信頼は、既存の方法を利用し、ネットワークから自然に生まれるようにすることで確立されます。

検証可能な証明書は、オンライン・アイデンティティに関する情報を検証する必要性を打破する

DIDとCAが発行した証明書を組み合わせることで、トラストネットワークでの協力を希望し、CAが発行した証明書によってアイデンティティを主張している企業にとって、素晴らしいツールとなります。

DIDとCA発行の証明書(x509タイプ)を組み合わせることで、企業の認証情報が公開されるため、顧客や取引先が手動で企業の信頼性を検索する時間を節約し、アイデンティティに関する情報をどこかで検証する必要性を回避することができます。

信頼性の高いネットワークの構築の為の多彩なオプションを提供

LTO NetworkとDIDの使用により、お客様のニーズに合ったソリューションを簡単に構築することができます。企業によっては、すべてのVC情報を非公開にする信頼の連鎖が必要な場合もあれば、Web of Trustのように、階層型のパブリックトラストネットワークで、IDの裏付けを用いて必要な信頼を生成することが有益な場合もあります。

これらの構造は、企業の要件やニーズに合わせて構成することができ、従来のネットワークに比べて2倍の速さで動作します。

可能な構造は:

1. 信頼の連鎖

階層的な信頼ネットワークであり、ブロックチェーンが推進する誰もが公平に取引できる場という考え方にはあまり適していません。トラストアンカーとして知られるルート認証局から始まり、中間認証局が続き、証明書の所有者で終わる、信頼の連鎖であり、証明書の検証に階層的な順序を必要とする企業にとって使用可能となります。

2. 信頼の輪

信頼の輪は、信頼の連鎖に代わるものです。これは、トラストアンカーの階層に依存しない分散型の信頼モデルです。代わりに、信頼はピアの推薦によって得られます。誰でもLTOアソシエーション・トランザクションを使用して他の人を承認することで、LTO Network上に新しいトラスト・ネットワークを構築することができます。

このような構造の例は、記事の末尾のボーナスチャプターでご覧いただけます。

ユースケース

DeFiと不動産のトークン化

不動産をNFTトークンに変換し、情報の保存と確保のためにブロックチェーンを使って暗号化すると、この不動産NFTには公証人が発行した家の見積価格のVCが添付されます。

では、不動産の推定価格を検証する必要がある場合、発行者が公証人であり、対象不動産の隣に住んでいる無名の人ではないことを、ユーザーはどのように確認できるでしょうか。

VCを使えば、すべてのデータが秘密に保たれたトラストチェーンモデルを作ることができ、認証局(CA)は、公証人に対して身元主張の証明書を宣言します。そして、この認証された公証人は、不動産DIDに含まれる不動産の価値を持つVCを発行します。

DeFiでは、NFTにトークン化された家が暗号通貨の借り入れに使われる場合、貸し手はNFTの所有者が実際にその場所を自分の所有権として主張できるかどうかを確認する必要があります。そうでなければ、そのNFTは価値がない。このNFTの情報が記載されたVCは、まさにこのような簡単な確認のためのキーとなるものです。

また、規制のおかげで、すべてのDeFi参加者が認証を受けなければならなくなるのも時間の問題となります。VCはこの問題を解決するための完璧なソリューションなのです。

派生するDIDを使ってプライバシーの問題を解決する

DIDと検証可能なクレデンシャルは、ブロックチェーンのアドレスを現実世界のアイデンティティに結びつけることで、匿名性をプライバシーに置き換えるのに役立ちます。これにより、個人情報をいつ、どのように共有するかをユーザーがコントロールできるようになります。

プライベートなアイデンティティのDIDを複数の目的で使用することは好ましくありません。情報を相関させると、悪意のある第三者に認証情報を推測され、プライバシーが損なわれる恐れがあります。典型的な解決策は、使用するたびに新しい鍵ペアを生成することです。LTOでは、1つの公開鍵から多くの派生DIDを生成するという選択肢を用意しています。これは、アドレスの生成に通常のハッシュではなく `hmac` ハッシュを使用することで実現しています。

あるCEOが、プロジェクトの初期段階で支援してくれたフリーランスのライターに報酬を与えていたとします。その際、彼は自分のメインの公開アドレス(ウォレット)を使って配布しました。この日からライターたちは彼のアドレスを知り、3年後に彼がチームに捧げたトークンの大部分を取引所に送っていたので、彼を見つけることができました。彼が何も悪いことをしておらず、単に権利確定期間の終わりにトークンを売りたいだけだとしても、この情報は彼に不利に使われ、不必要なFUDや情報の差し引きによる憶測を生み、アドレス所有者のプライバシーを損なうことになります。

プライベートなIDのDIDを複数の目的で使用することは好ましくありません。情報を相関させることで、第三者が情報を推測し、プライバシーが損なわれる可能性があります。典型的な解決策は、使用するたびに新しい鍵ペアを生成することです。LTOでは、1つの公開鍵から多数の派生DIDを生成する方法があります。これは、アドレスの生成に通常のハッシュではなく、hmacハッシュを使用することで実現しています。hmacハッシュ関数は、ハッシュを生成するために、公開鍵に加えて知っていなければならない秘密を受け取ります。この秘密はブロックチェーン上では公開されませんが、DIDのURLにクエリパラメータとして追加されます。

派生DIDは、SAMLで提供されるようなDIDとフェデレートされたIDの組み合わせをサポートするためにも使用できます。SAMLサーバーの証明書から取得した公開鍵を使用して、各ユーザーのDIDを作成することができます。

LTO Networkの上に独自のトラストネットワークを構築し、VCとDIDのためのブロックチェーンソリューションを構築

LTOの上に構築されたトラスト・ネットワークは、独自のLTOハイブリッド・ブロックチェーン・アプローチと、分散型識別子の使用で得られるソリューションから得られるすべての利点を利用できます。

LTOネットワークは、独自にSSIのパーミッションレスモデルを提供します。これにより、アプリケーションはCA署名付き証明書などの既存のトラストモデルを活用することができ、ネットワークがトラストアンカーを確立する必要がありません。アソシエーションを利用することで、プロジェクトのニーズに応じて、厳格な階層構造や信頼の網として、プロジェクトごとにカスタムのトラストネットワークを構築することができます。その上で、DIDはトラストネットワークと呼ばれる構造の中で完璧に機能します。トラストネットワークとは、アイデンティティがエンドースメントを使って信頼関係を指定できる、より一般的な論理ネットワークのことです。

つまり、DIDを持つ主体は、ネットワーク内の他の主体を、それらの間の関連性に基づいて検証することができます。このようにして、アイデンティティは他のアイデンティティを承認することで、これらの相互承認から生まれる信頼要素を生成します。このように、お互いに支持、承認、推薦しているアイデンティティのつながりをマッピングすると、信頼の輪ができあがります。

信頼の輪についての詳細は、この記事の最後にあるボーナス章をお読みください。

おわりに

この記事を書く準備をしていたとき、LTOのCMOであるChristian Zangから、「短くてわかりやすい記事にしてほしい。だから、簡潔にまとめてくれ」と付け加えられました。

見ての通り実際には非常に長い文章になって異しまいました、この記事は難解な文章のように感じられるかもしれませんが、楽しんで読んでいただき、この分野でのLTOの素晴らしい活動を広めたいと思っていただければ幸いです。

ここまで来られた方は、おめでとうございます。あなたは正しい道を歩んでいると信じています。

詳細は、公式ドキュメントをご覧ください:

[ボーナスチャプター]

信頼の連鎖

信頼の連鎖とは、複数のユーザーがシステム上でソフトウェアを作成・使用できるようにする為のもので、すべての鍵がハードウェアに直接保存されている場合には困難になります。まず、デジタル署名されたソフトウェアからしか起動しないハードウェアから始まります。署名機関は、自身が署名されたプログラムのみを実行する、あるいは署名されたコードのみがマシンの特定の機能へのアクセスを許可するなど、セキュリティを強化するブートプログラムのみに署名するというプロセスが何層にもわたって続きます。

ここでの基本的な考え方を理解する最も簡単な方法は、会社のノートパソコンを使って何かをしなければならないという状況を想像することです。あなたがシステムに入るためには、次のような一連の承認が必要です:

- ユーザーがノートパソコンの電源を入れ、パスワードを使ってノートパソコンのディスクをアンハッシュする。アクセス可能なディスクがないと、システムは起動できません

- システムが起動すると、ユーザーは自分の認証情報を使ってシステムにログインします

- ユーザーは、会社への保護された仮想トンネルを作成するために、VPNを有効にする必要があります

- VPNをオンにするには、ユーザーには管理者権限が必要です

- SU-privilege コマンドを使用して、ユーザーは会社のネットワークにアクセスします

- ユーザーは自分の秘密鍵を使って会社のネットワークへのアクセスを解除します

- 会社のネットワークで行われた変更は、ユーザーの秘密鍵で署名する必要があります

リストの中の簡単な項目を見逃すと、信頼の連鎖を断ち切ることになるので、進行が止まってしまいます。コンピュータセキュリティでは、デジタル証明書は信頼の連鎖を用いて検証されます。デジタル証明書のトラストアンカーは、ルート認証局(CA)です。

証明書の階層は、個人が証明書の発行者の正当性を検証できるようにするための証明書の構造です。証明書は、証明書階層の上位に存在する証明書によって発行・署名されるため、ある証明書の有効性と信頼性は、それに署名した証明書の対応する有効性によって決定されます。

証明書チェーンの信頼の連鎖は、エンドユーザーの利用者証明書と中間証明書(中間CAを表す)を含む、証明書の順序付けられたリストであり、受信者は送信者とすべての中間証明書が信頼できるものであることを確認することができます。このプロセスは、「中間認証局」のページで最もよく説明されています。デジタル証明書の規格として広く使われているX.509証明書チェーンの概念については、「X.509証明書チェーン」も参照してください。

信頼の輪

トラストアンカーとは、信頼を前提とし、信頼を得られない権威ある当事者のことです。これらの信頼された当事者は、通常、銀行や大企業であり、アイデンティティを検証し、ネットワークを安全に保つ責任があります。この指名の欠点は、入り口に障壁ができ、公平でない競争の場になる可能性があることです。つまり、許可制モデルでは、カルテルを作る機会が生まれます。例えば、大手保険代理店5社がネットワークを支配すると、新しい(破壊的な)保険代理店の参加を妨げる可能性があります。

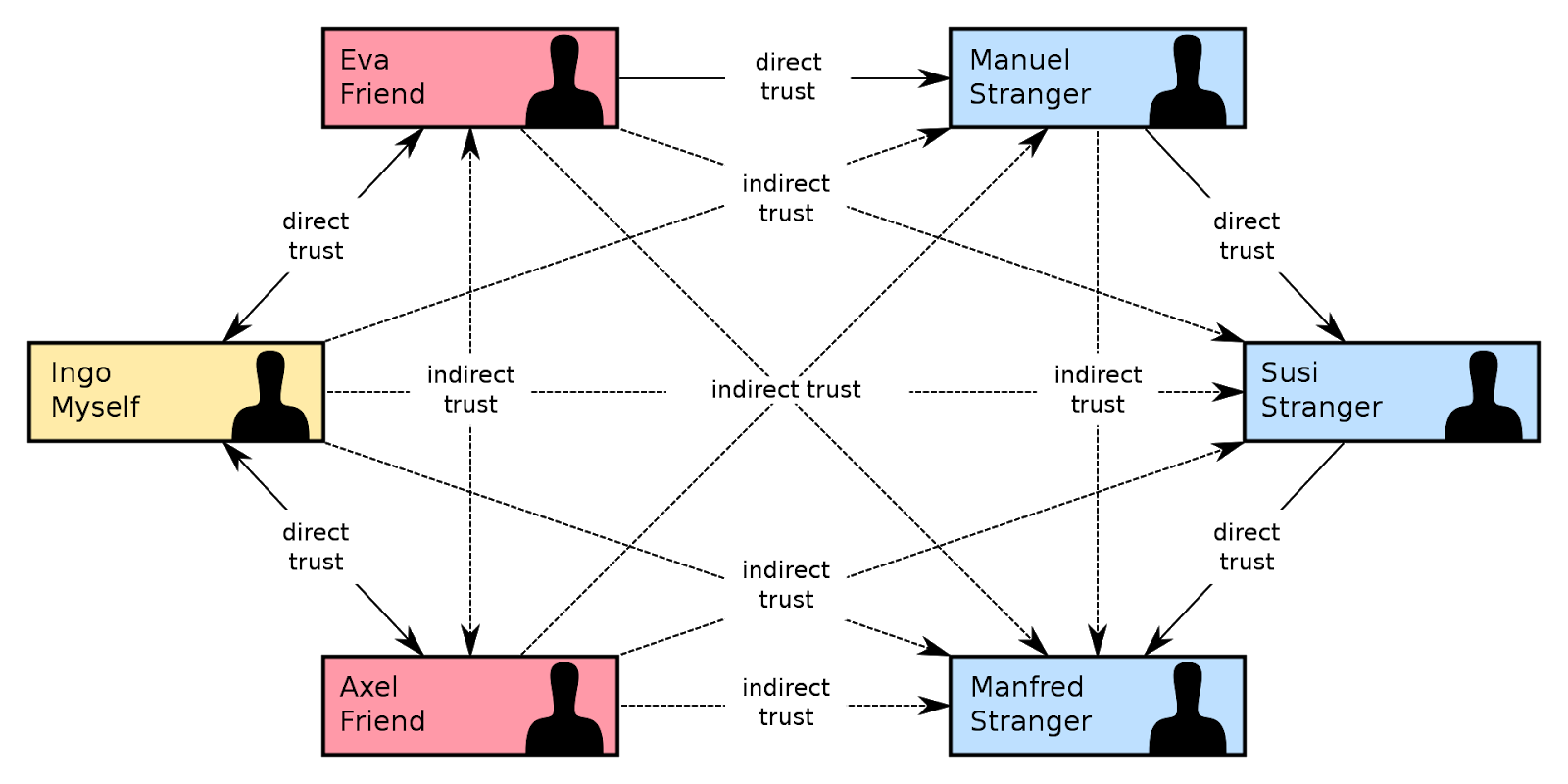

Web of Trustは、そのような意図をデザインによって排除したモデルです。これは、アイデンティティがDIDとして存在するモデルです。このウェブでは、アイデンティティは、信頼の連鎖の中で信頼アンカーの肩にかかる信頼が、これらの承認から生まれるような方法で、他のアイデンティティを承認します。信頼の連鎖とは、信頼ネットワークの一種であり、アイデンティティが他のアイデンティティを支持するネットワークのことです。

(DIDとしての)アイデンティティは、(アソシエーションとしての)信頼関係を持ち、信頼ネットワークという論理的なネットワークを形成します。

上の画像では、お互いを知っていて、自分たちの間に直接の信頼関係がある人たちのIDが表示されています(赤で表示)。また、青で示されているのは、あなたと直接的なつながりを持たないアイデンティティです。なぜなら、彼らは例えば友人の友人であり、あなたは彼らに直接会ったことがないからです。しかし、あなたの友人がこれらのアイデンティティと直接の信頼関係を持っているという事実は、あなたにとって若干の間接的な信頼を意味します。なぜなら、あなたは友人の友人も合理的に信頼できると考えているからです。

信頼の4つのレベル

- Unknown— 現時点では信頼性が不明な鍵

- None— 所有者が他の鍵に不適切な署名をする

- Marginal(限界) — 所有者は、鍵を歌うことの意味を理解し、署名する前に適切に鍵を検証する

- Full — 所有者が鍵盤の署名について非常によく理解しており、彼の鍵盤への署名は、あなた自身の署名と同様に優れている

信頼を委ねる

信頼の輪では、以下の場合に鍵を信頼することができます:

- 十分な数の「有効な」鍵によって署名されている

- 完全に信頼できる1つの鍵によって署名されている

- 3つの信頼できる鍵によって署名されている

- Kから自分の鍵に戻るまでの署名された鍵の経路が5ステップ以内である

- GPGで設定されているこれらの値は調整可能

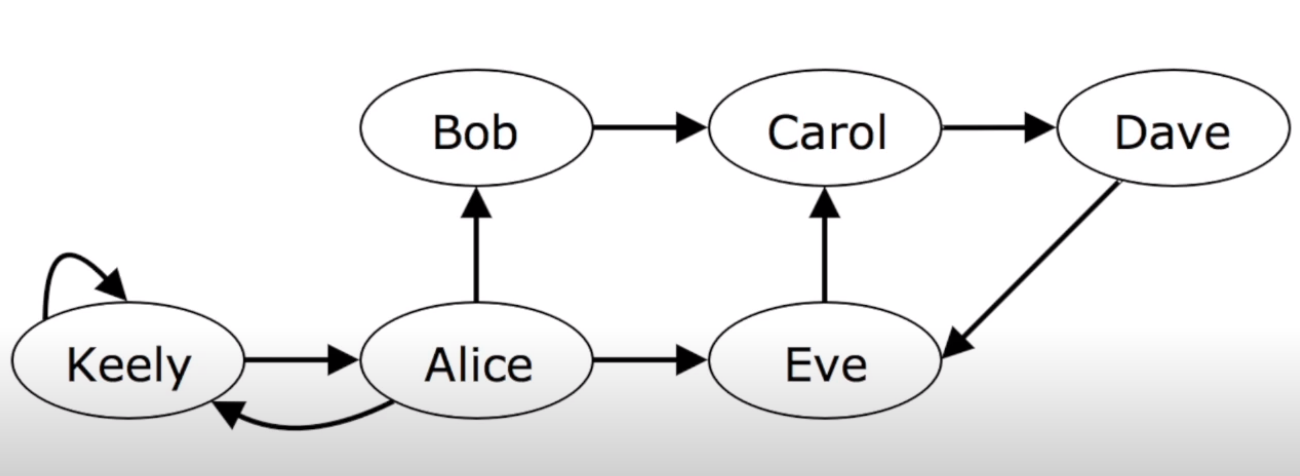

図の説明

LTOで構築された各プロジェクトでは、隣接するID間のバインドの有効性や信頼性を設定するパラメータを指定することができます。

上の例では、円の中の名前がユーザーの公開鍵を表しており、Keelyの視点では、すべての公開鍵が信頼性と妥当性を持っていることになります。

信頼の網の図で信頼性を指定するためのパラメータ:

- `Complete needed` — 1

- `Marginals needed` — 3

これらの数値が高ければ高いほど、ユーザー間の信頼を検証するためのダイアグラムはより懐疑的になり、これらの値はデフォルトの値であり、調整することができます。

矢印は、鍵が署名された人を指しています。AliceはBobとEveの鍵に署名し、図全体はKeelyに根ざしています。KeelyはAliceを「完全に」信頼し、彼女の鍵に署名しています。これにより、Aliceの鍵が有効になります。

Keelyは、`Complete needed`パラメータを1に設定しました。これは、彼女の`導入者`であるAliceから1の距離にあるIDのみが完全に信頼できると認定されることを意味します。KeelyとAliceは完全な相互信頼関係にあり、彼女の紹介のおかげで、BobとEveはAliceから`1`「ホップ」離れているので、この図では有効であることがわかります。

もしCarolが有効であることを望むのであれば、Martial neededを2に設定し、KeelyはBobとEveとの間にわずかな信頼関係を持たなければなりません。

Davemには署名が連結されていますが、彼を完全に有効とみなすには十分な強度ではないことに注意してください。したがって、Davemの信頼度は未知数となります。

企業の例

ある企業のCEO、CTO、CMOと直接信頼関係を築いているとします。そんなとき、CEOの右腕であるCOOがあなたにある情報を要求してきました。あなたの問題は、情報を共有しないことですが、その個人が信頼できるかどうかはわかりません。しかし、あなたはCOOのアイデンティティがCEO、CTO、CMOというあなたの真の直接信頼できる境界線によって承認されていることを知っているので、あなたはそのCOOがネットワーク内の他のピアによって検証されており、したがって信頼できることを知っています。ここで、友人の友人である別の友人と間接的な信頼関係にある人が、あなたにある情報を要求したとします。この場合、あなたはそのIDで情報を共有することは良くないことだと分かっているので、信頼の輪によって自動的に禁止されることになります。

また、CEOが何かを承認した場合、それは3人のサブCEOの承認と同じ価値を持ち、不要な官僚主義をスキップして準備が整います。

ブロックチェーンの信頼の輪では、名前やラベルの代わりに、各人が持つ正規の鍵ペアの前半部分である公開鍵から算出されるユーザーの公開アドレスからアイデンティティが形成されます。

公開されて共有される公開鍵と、所有者が保有する秘密鍵です。所有者の秘密鍵は、その公開鍵で暗号化された情報を復号します。信頼の輪では、各ユーザーは、人々の公開鍵のグループを持つリングを持っています。ユーザーは自分の情報を受信者の公開鍵で暗号化し、受信者の秘密鍵だけがそれを復号します。その後、各ユーザーは自分の秘密鍵で情報をデジタル署名し、受信者が自分の公開鍵と照合することで、そのユーザーであることを確認します。こうすることで、その情報が特定のユーザーからのものであり、改ざんされていないこと、また、意図した受信者だけがその情報を読むことができることが保証されます(秘密鍵を知っているのはその人だけだからです)。

信頼の輪のおかげで、ユーザが所属するネットワークから強く支持されているIDを信頼することができ、証明書のおかげで、IDが真実であるという主張を受け入れることができます。

このコンセプトでは、LTO Networkは、信頼関係を確立し、照会するためのレイヤーであり、可能なプレイヤーのための競技場を作るものです。LTOの上に構築されたプロジェクトは、信頼が確立される原則に基づいてルールを指定することができます。

ID ノードは、DID 文書の形で LTO ネットワーク上の DID に関する情報を提供する。DID文書には、アドレス所有者の署名を検証するために必要な公開鍵が含まれています。

以上、長文をお読みいただきありがとうございました。